L'objectif de ce projet est de concevoir et de déployer une infrastructure

GLPI sécurisée, en appliquant de bonnes pratiques d'administration

systèmes et réseaux.

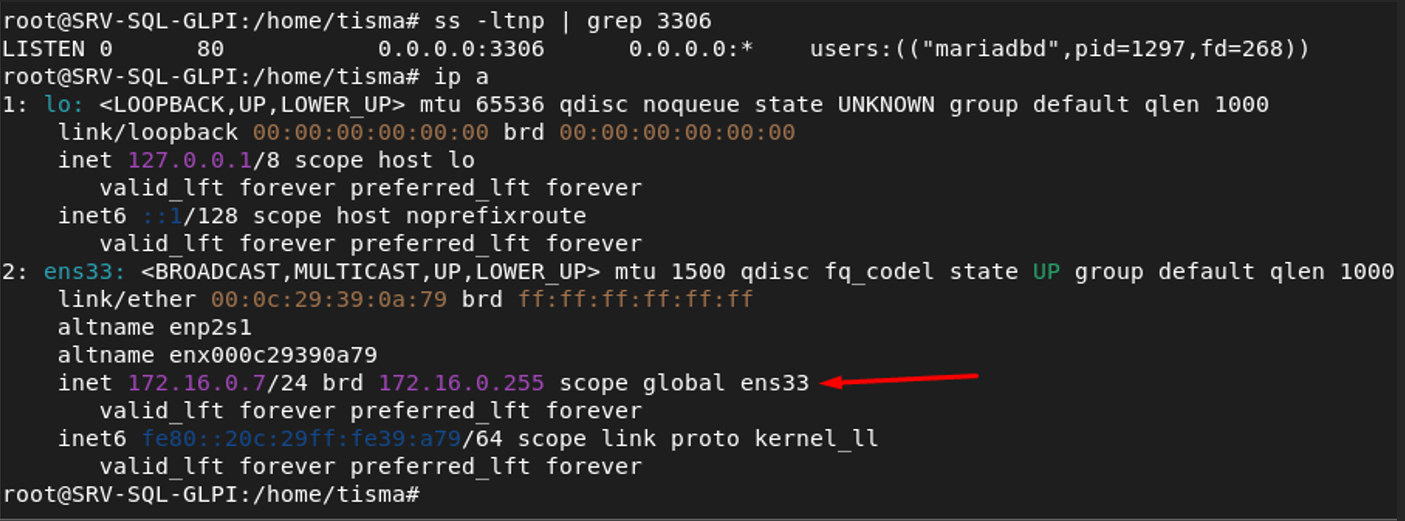

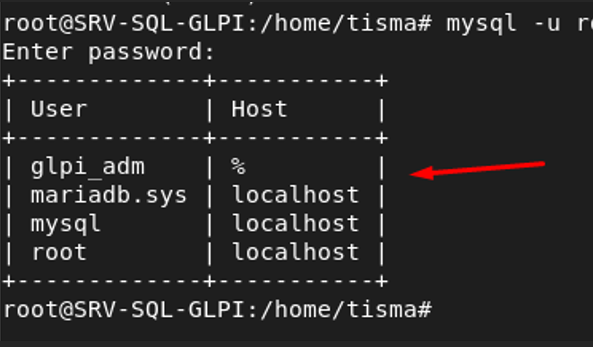

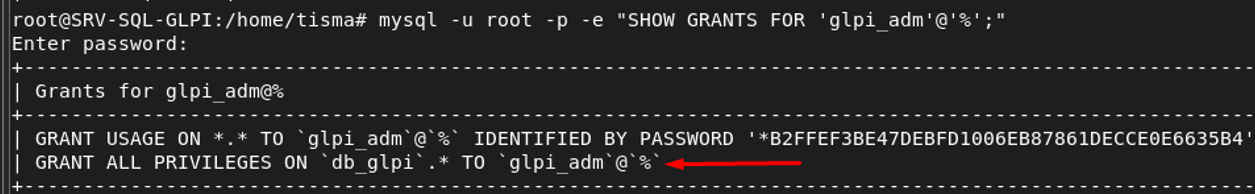

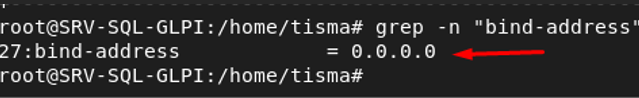

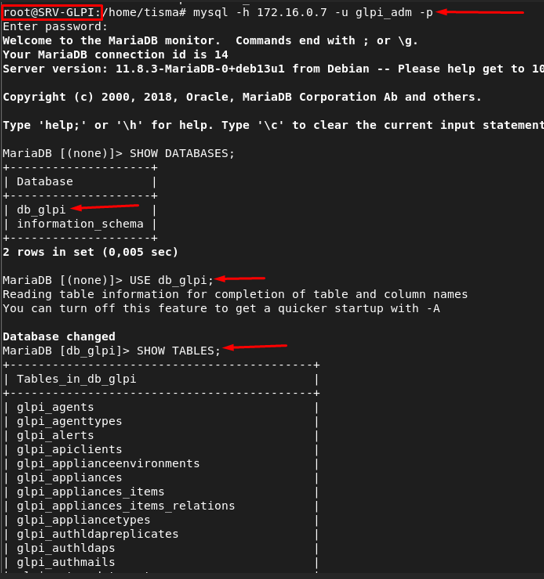

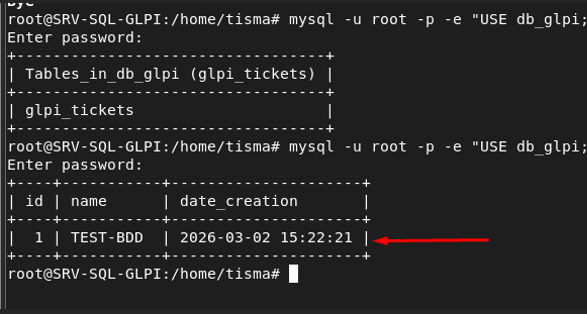

L'architecture repose sur une séparation des rôles entre deux serveurs

distincts : un serveur GLPI hébergeant l'interface web (Apache / PHP), accessible aux

utilisateurs, et un serveur de base de données dédié, situé sur un réseau interne,

accessible uniquement depuis le serveur GLPI. Cette séparation permet d'isoler les

données sensibles et de renforcer la robustesse de l'ensemble.

Au cours de ce projet, les éléments suivants ont été mis en place :

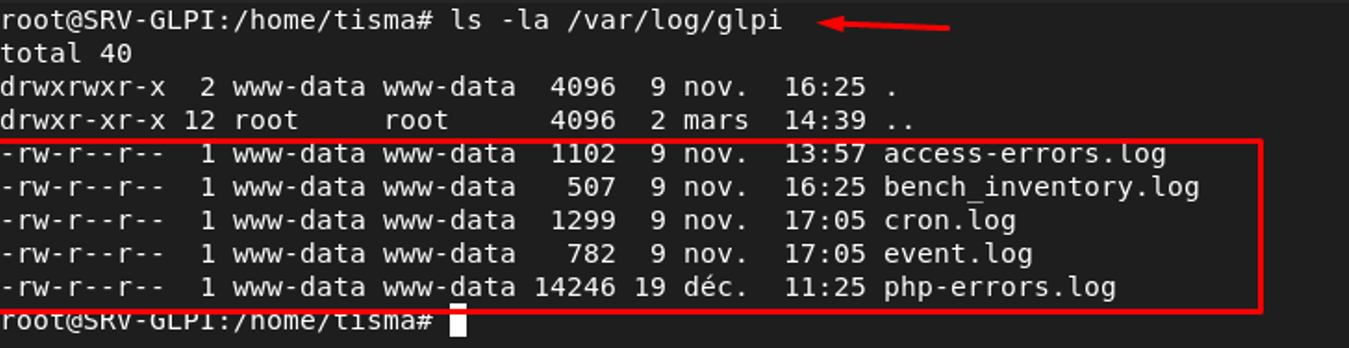

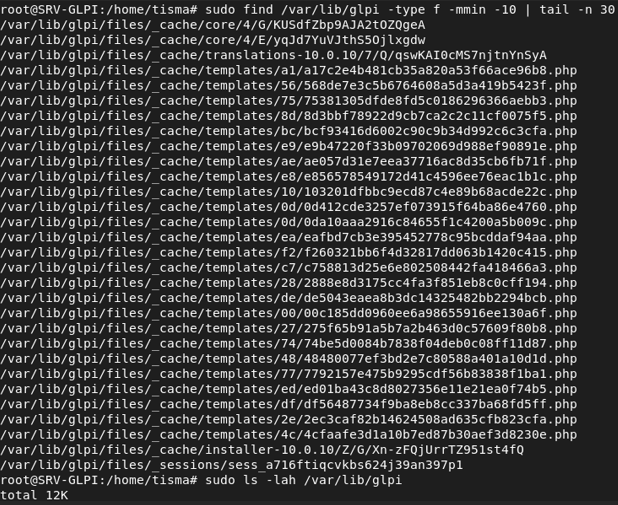

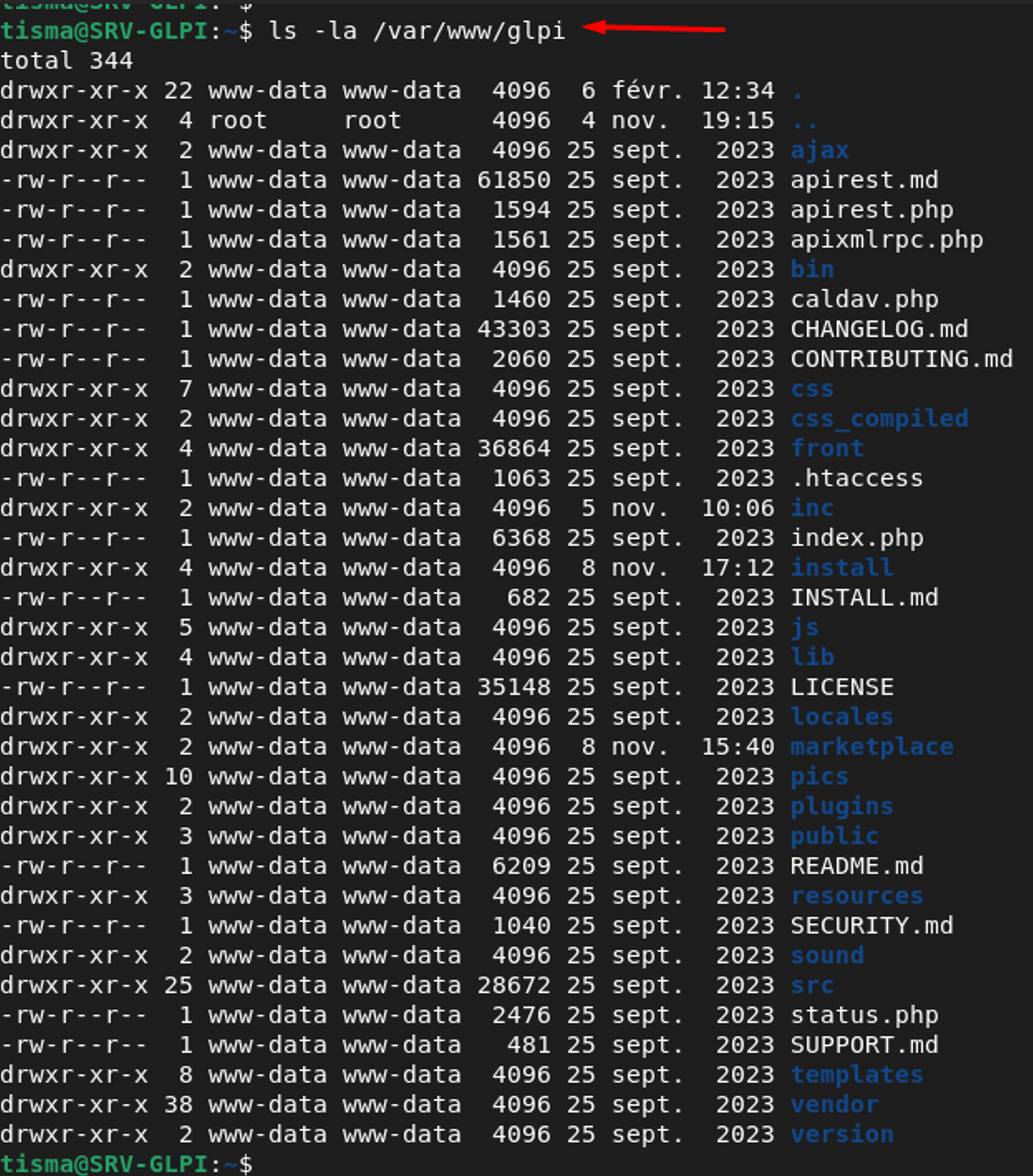

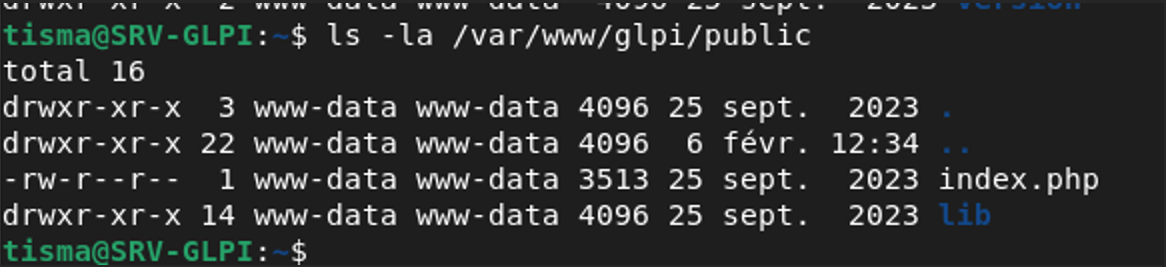

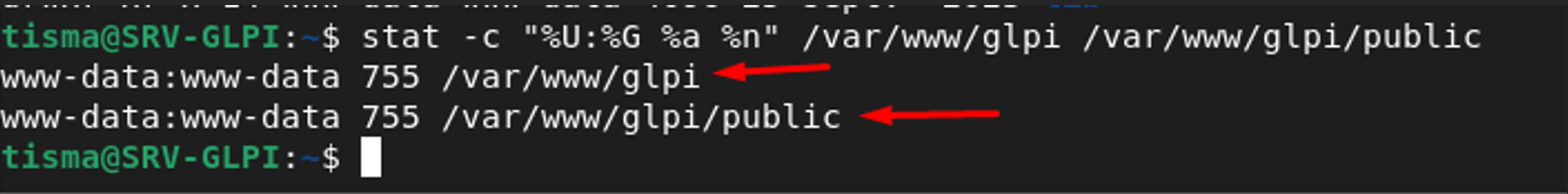

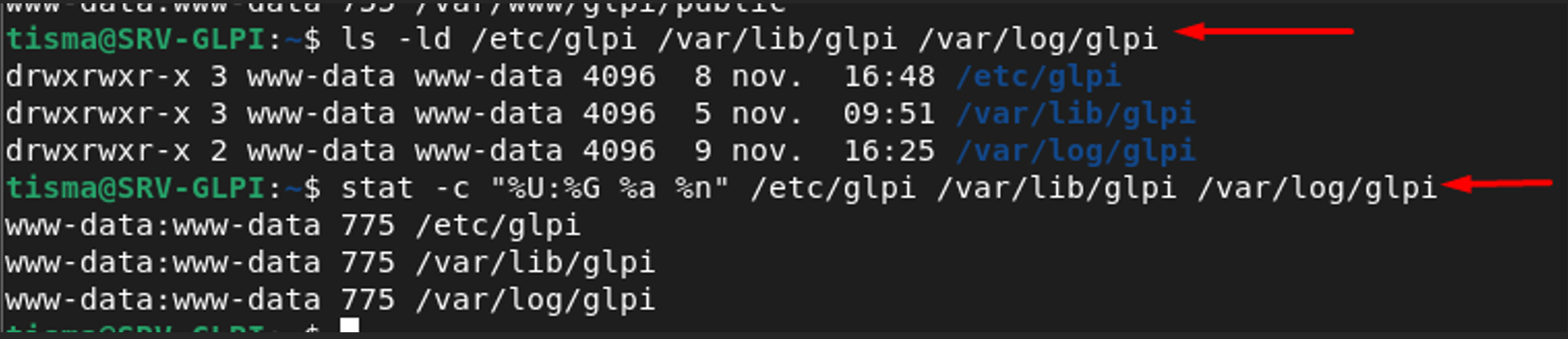

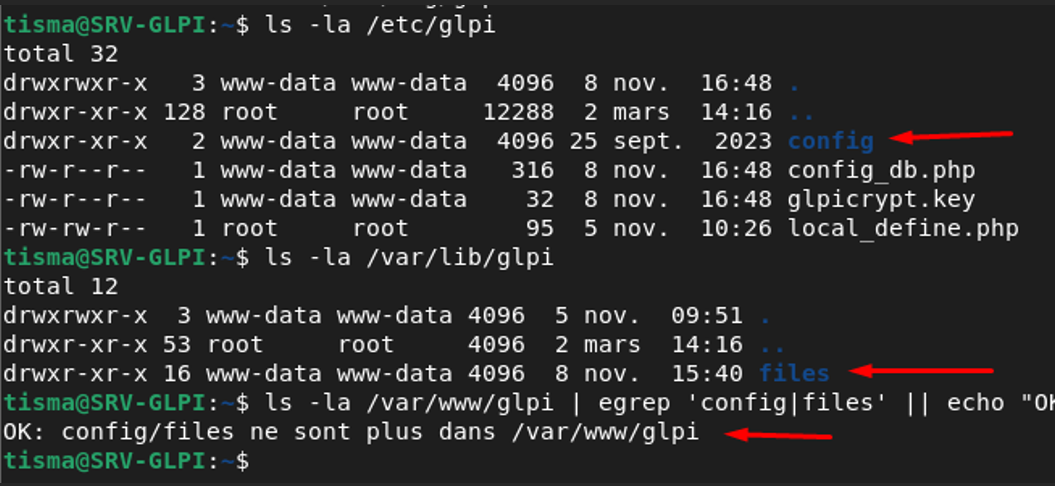

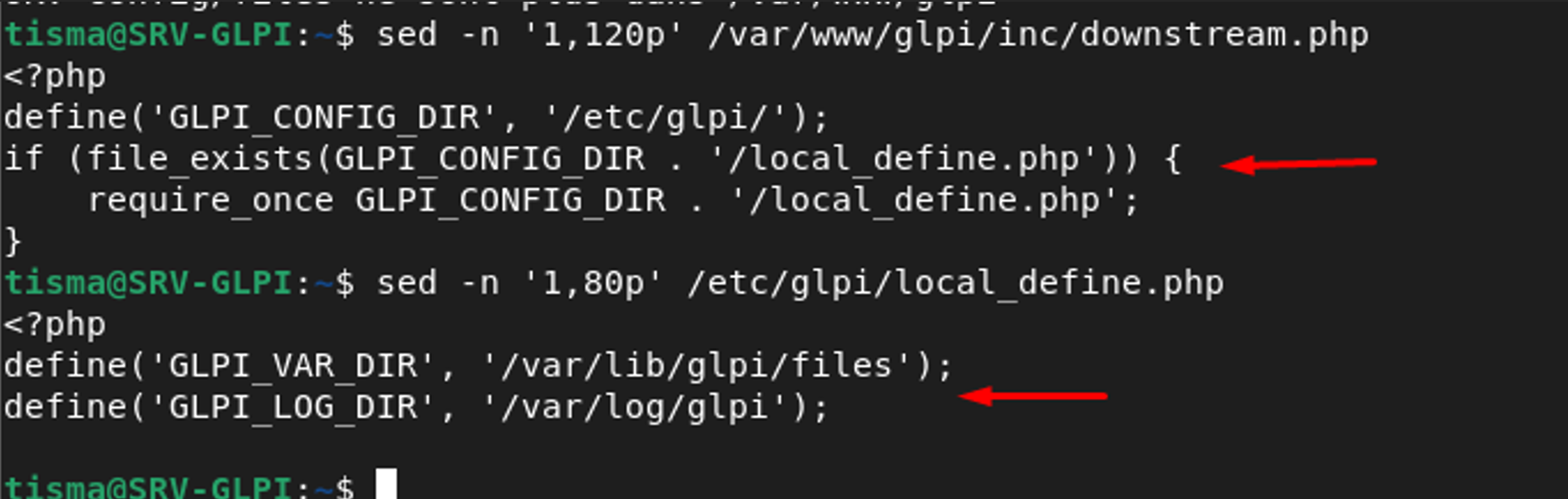

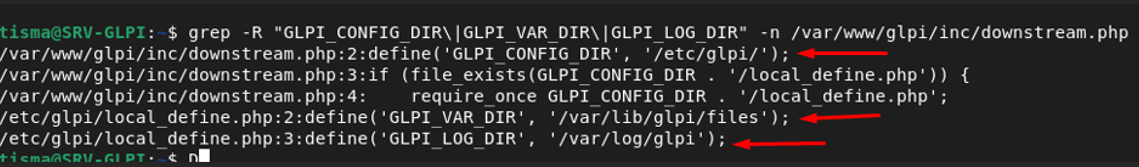

- Installation et configuration du serveur GLPI

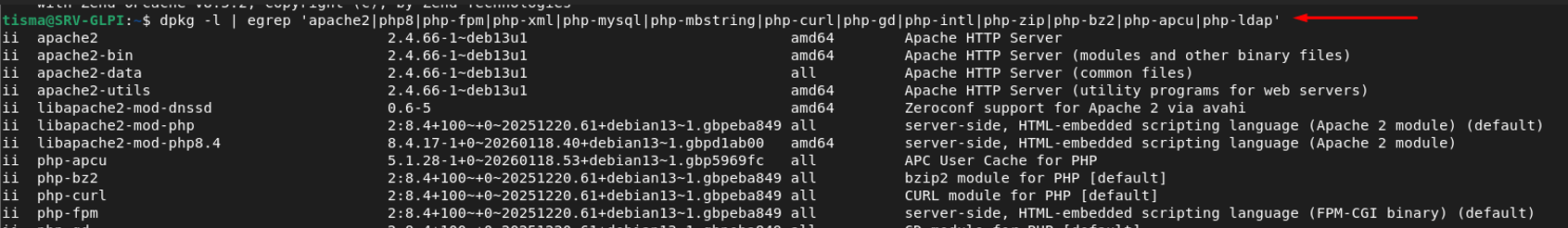

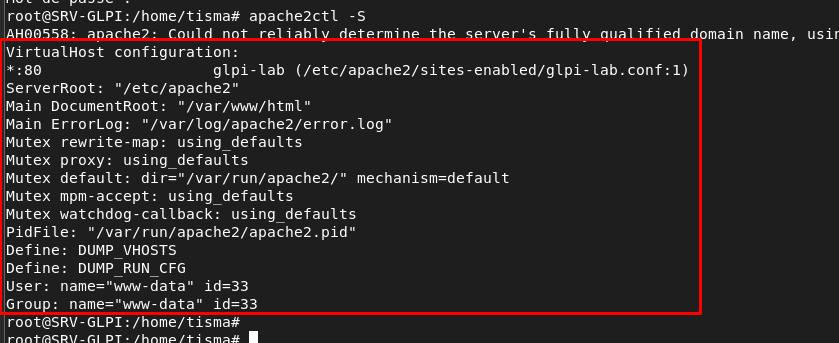

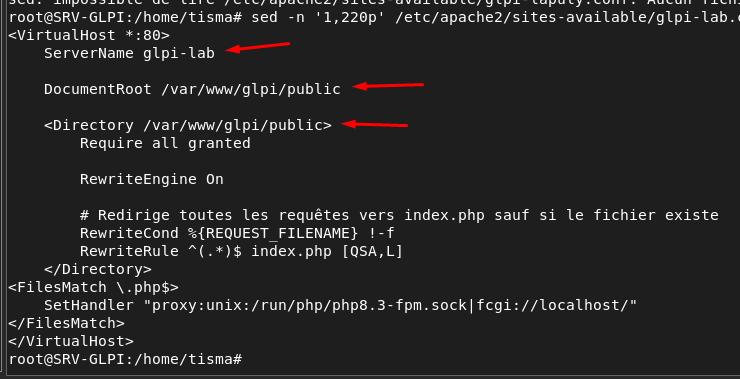

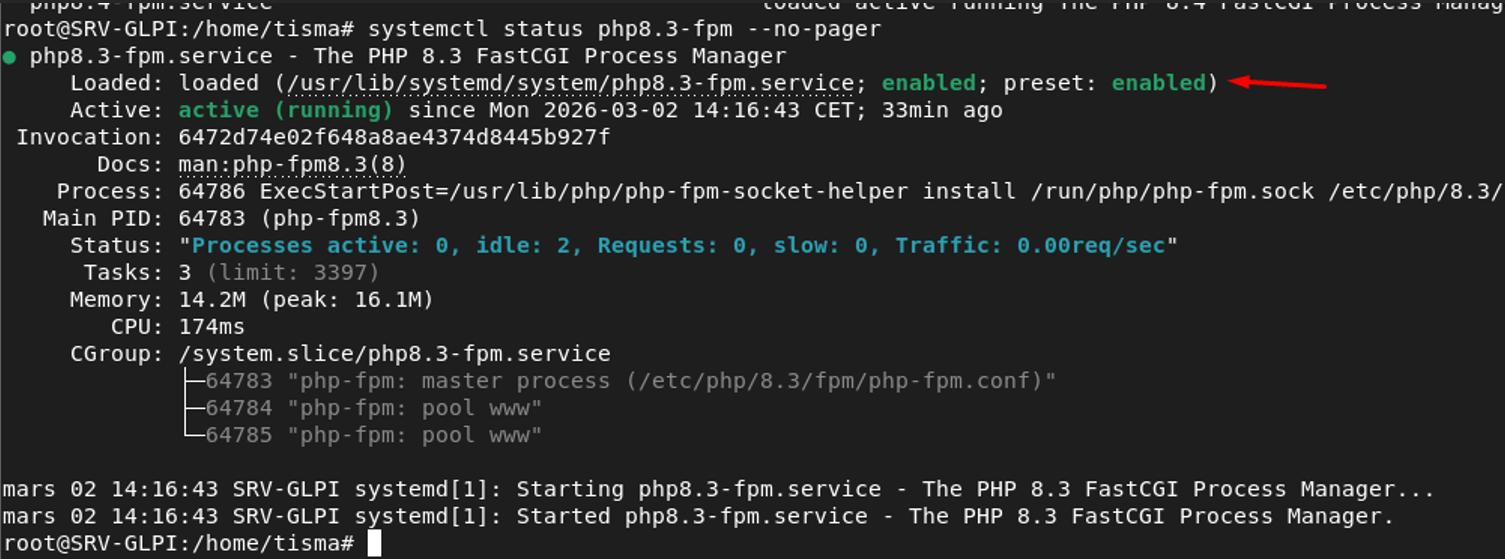

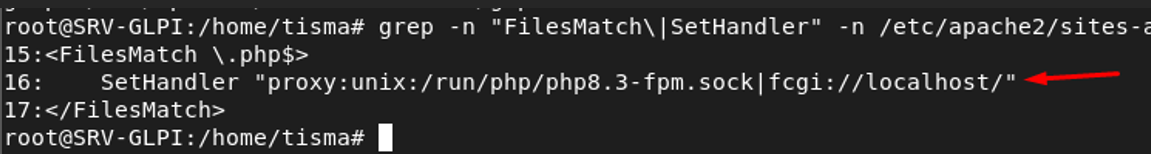

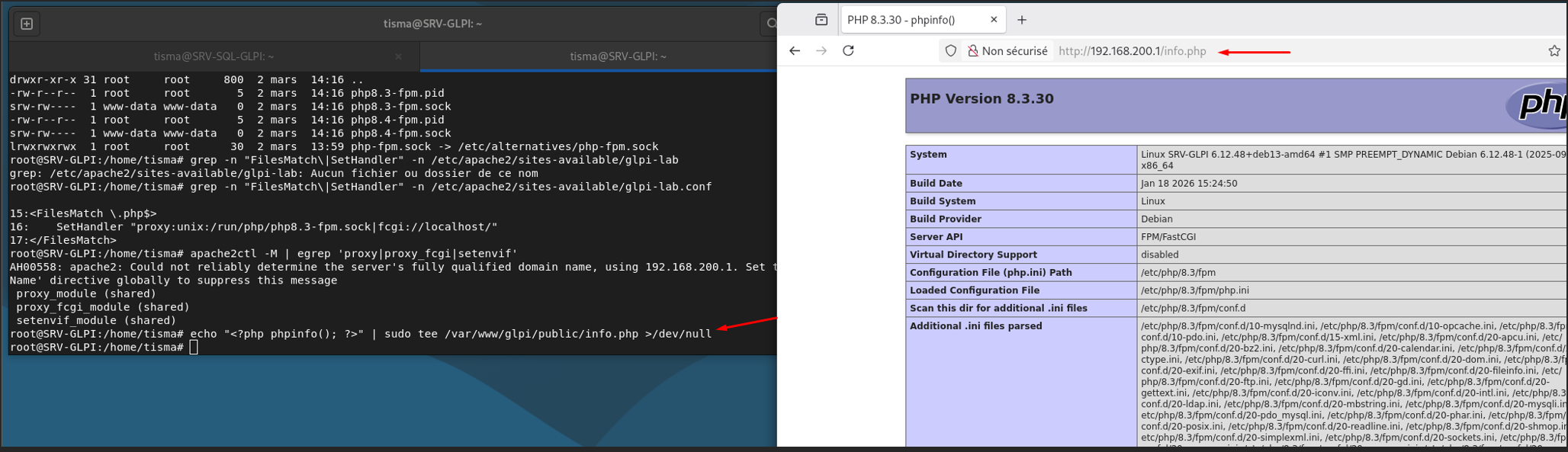

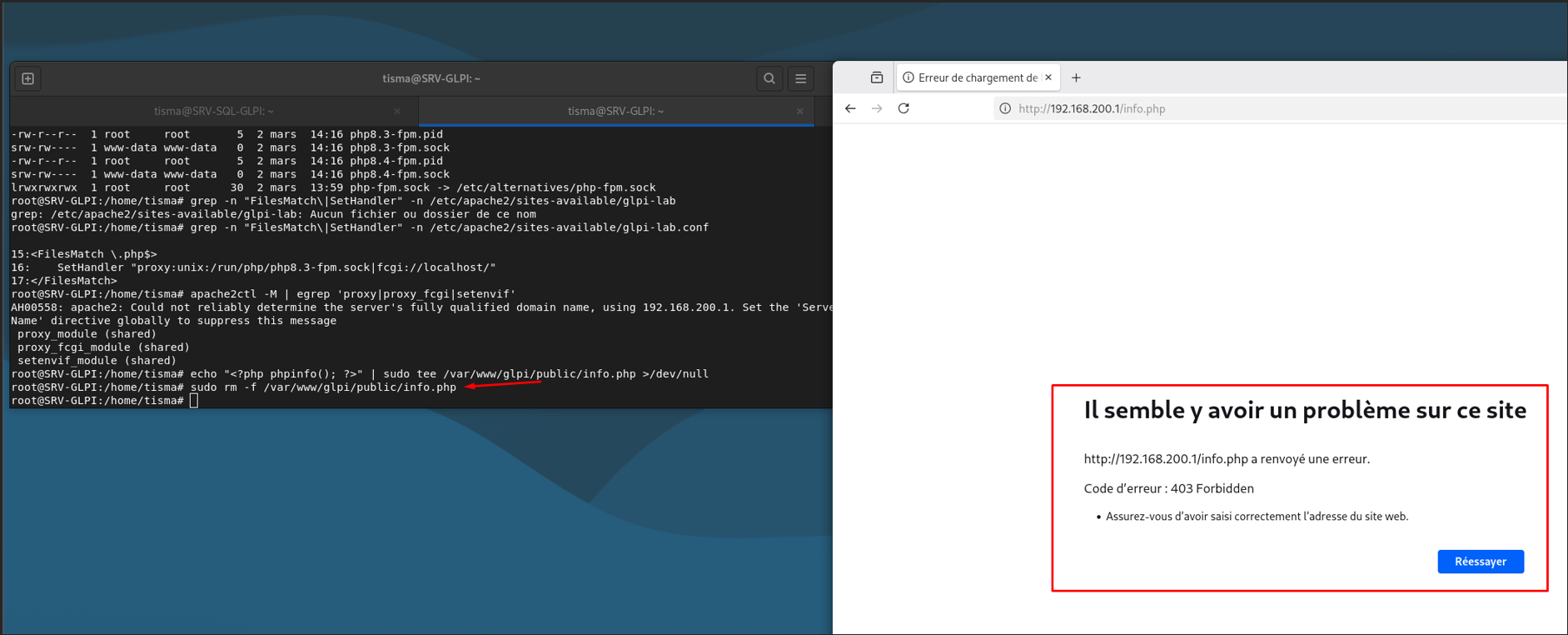

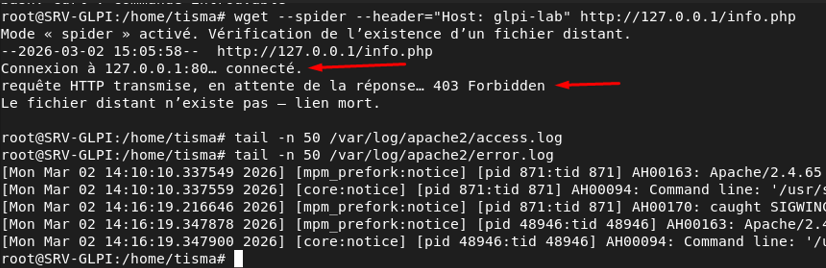

- Mise en place de l'environnement web (Apache, PHP)

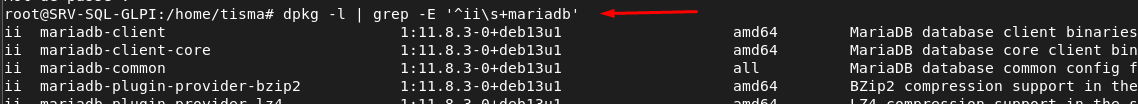

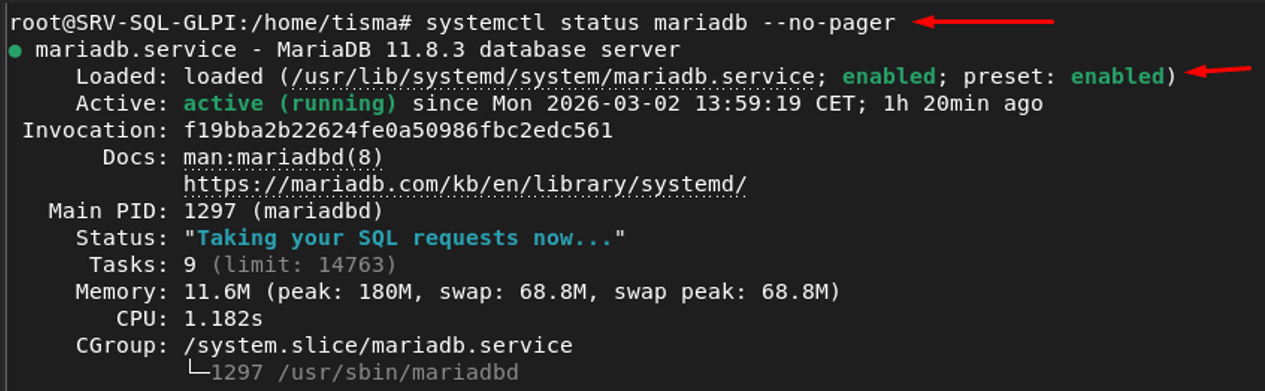

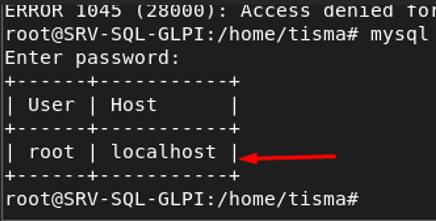

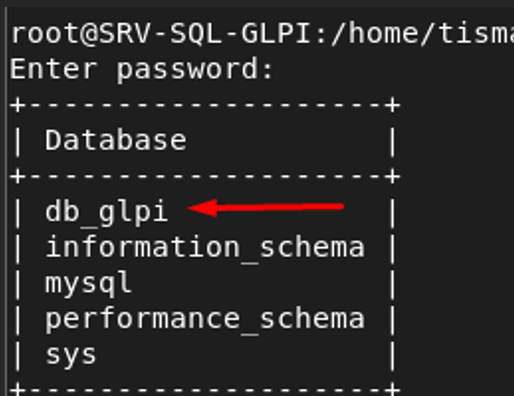

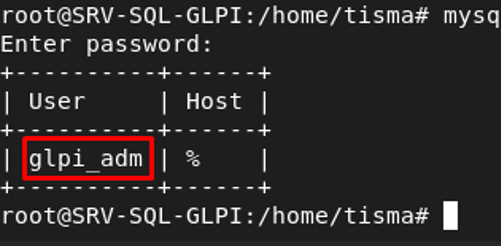

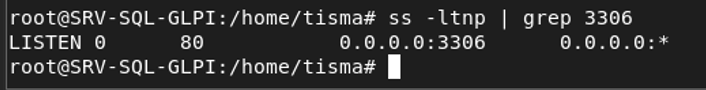

- Déploiement et sécurisation du serveur de base de données

- Configuration des communications entre les serveurs

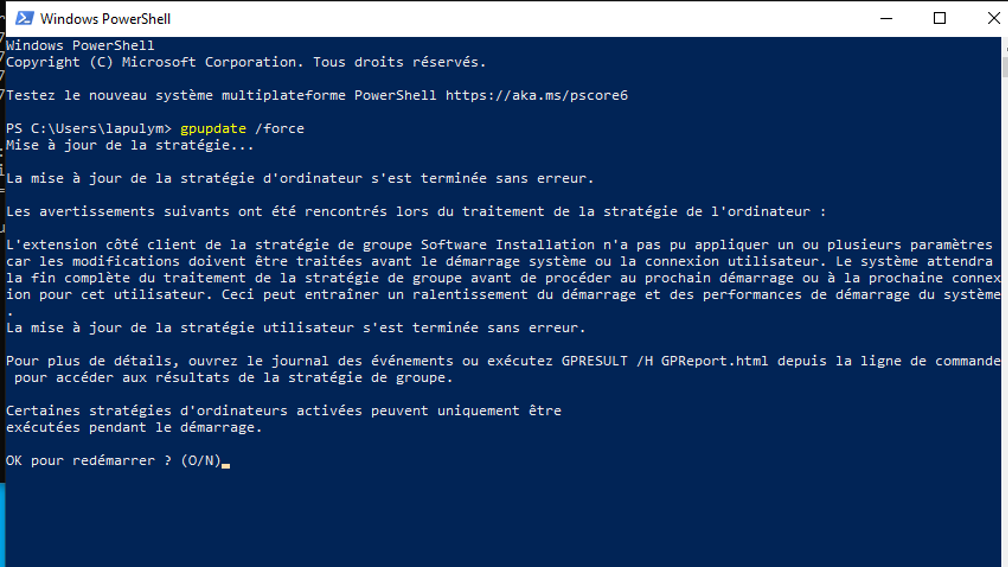

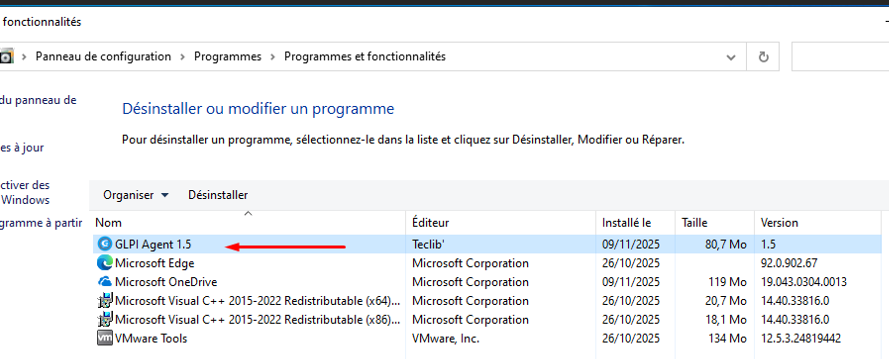

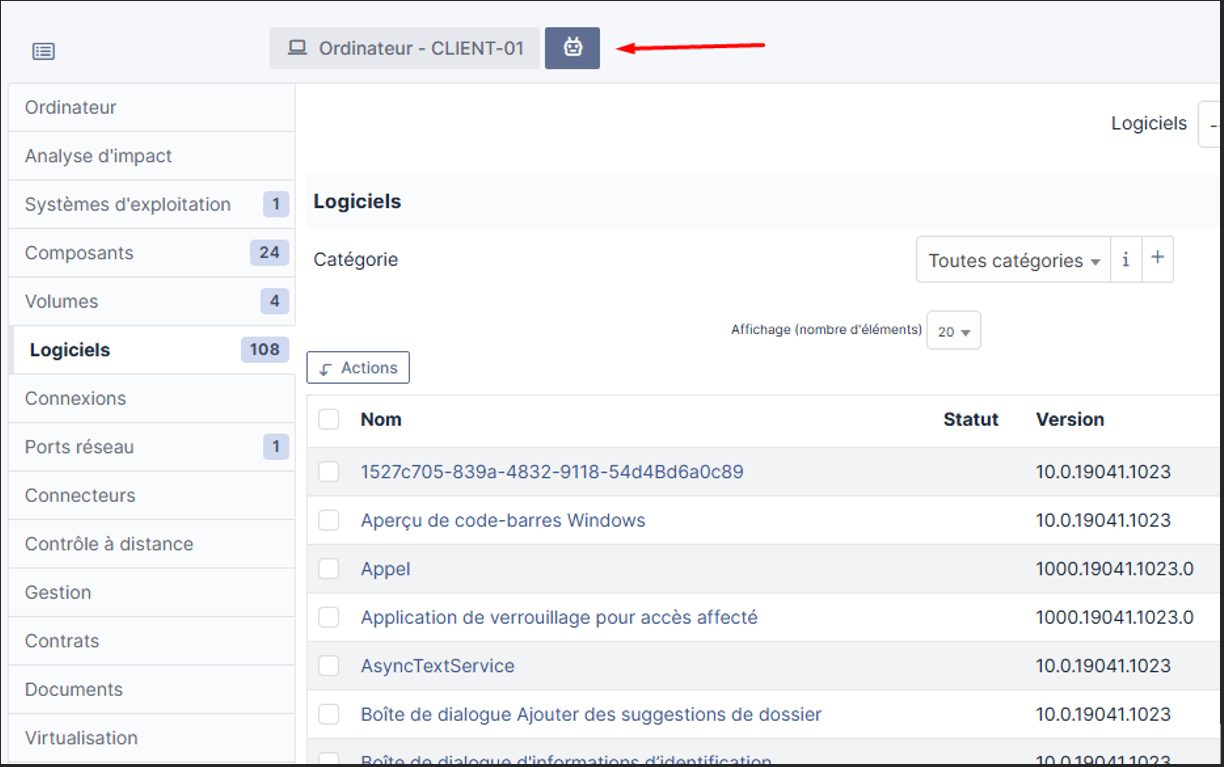

- Vérification du bon fonctionnement et de la conformité de l'infrastructure

Ce projet a pour but de démontrer ma capacité à concevoir, configurer et valider une

infrastructure applicative dans un contexte professionnel, en mettant l'accent sur la

sécurité, la clarté de l'architecture et la cohérence des choix techniques.

.png)

.png)

.png)